Cyber Recovery che supporta la vostra resilienza

Assumete il controllo della vostra cyber resilience con Commvault Cloud e le sue funzionalità abilitate dall'intelligenza artificiale che garantiscono un ripristino rapido e pulito di fronte alle minacce moderne.

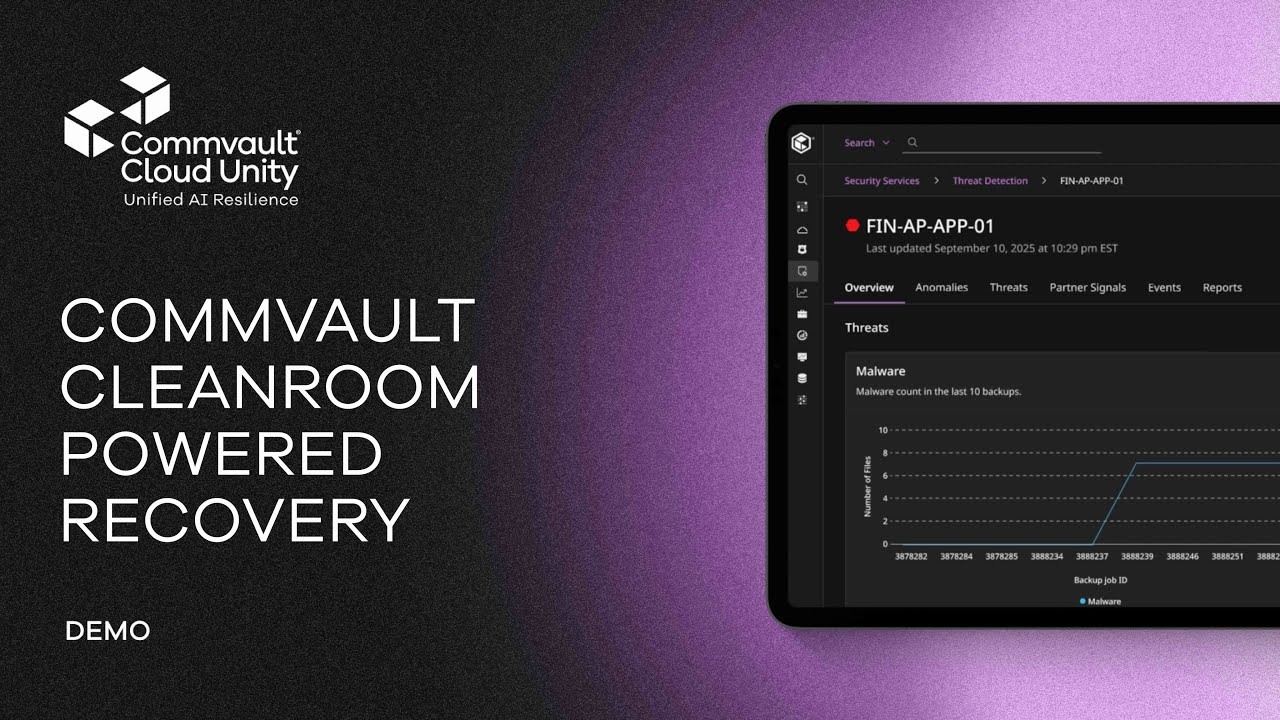

Video dimostrativo

Video dimostrativo del Cyber Recovery

La soluzione Cyber Recovery di Commvault consente di eseguire backup sicuri e isolati e di ripristinare rapidamente i dati critici a fronte di minacce informatiche. Illustrando funzionalità chiave come air-gapping, storage immutabile e provisioning cleanroom , la soluzione offre ai responsabili delle decisioni una visione chiara di come integrare la resilienza nella propria strategia di protezione dei dati.

Resilienza informatica unificata

Recuperare i dati fidati in tutta sicurezza

Commvault Cloud consente di trovare rapidamente l'ultimo backup conosciuto con l'identificazione Cleanpoint™ e di verificare l'integrità del ripristino per aiutarvi a ripristinare con sicurezza.

Ripristinare la redditività minima dell'organizzazione

Commvault Cloud consente un cyber-recupero che dà priorità al recupero pulito dei sistemi aziendali, delle app e dei dati più critici, necessari per mantenere l'attività ininterrotta.

Recuperare i dati puliti in modo controllato

Dopo un attacco informatico, Commvault Cloud offre la parte più importante del recupero: dati puliti e un ambiente pulito e isolato per il recupero.

Testate i vostri piani di ripristino informatico

Commvault Cloud consente di mettere in pratica i piani di ripristino e di convalidare il successo del ripristino in seguito a un attacco, il tutto in un ambiente di ripristino isolato, on-demand ed economicamente vantaggioso.

Dati puliti

Identificazione Cleanpoint

Tornate facilmente indietro nel tempo e ritrovate i vostri ultimi dati conosciuti con Cleanpoint Identification e il nostro rilevamento delle minacce basato sull'intelligenza artificiale che può mettere in quarantena i dati compromessi e aiutare a prevenire la reinfezione.

Individuate con facilità i file e le macchine virtuali di ultima generazione.

Non lasciate il ripristino al caso. Commvault Cloud utilizza il rilevamento delle minacce abilitato dall'intelligenza artificiale per indicare l'ultimo backup conosciuto, in modo da ridurre il rischio di recuperare i dati compromessi o di rischiare una reinfezione durante il ripristino.

Esclusivo recupero sintetico

Con Synthetic Recovery™, è possibile ridurre il rischio di ripristinare dati validi e puliti in seguito a un cyberattacco, creando automaticamente un gruppo di ripristino sintetico composto da file identificati da Cleanpoint in più backup e periodi di tempo.

Isolare i dati compromessi per le analisi forensi

Ottenete informazioni utili sulle minacce informatiche isolando i file noti per l'analisi forense e le indagini in camera bianca o in un ambiente di recupero isolato.

Ambiente di recupero isolato

Recupero in camera bianca

Cleanroom Recovery™ offre un ambiente di ripristino veloce, on-demand e cloud per i test, la cyber forensics e il recovery staging.

Testate i vostri piani di recupero

Utilizzate un ambiente sicuro e isolato per testare i piani di ripristino informatico su richiesta.

Convalidare il ripristino pulito

Utilizzate una camera bianca per mettere in scena i file recuperati per l'osservazione, eseguire un ulteriore rilevamento delle minacce e verificare che i dati e le applicazioni siano puliti e funzionino correttamente.

Indagine sicura su file e macchine virtuali sospette

Utilizzate una camera bianca come luogo di recupero per i file sospetti o compromessi per indagini forensi sicure e isolate, completamente separate dagli ambienti di produzione.

Individuare e isolare rapidamente le minacce

Rilevamento delle minacce e caccia alle minacce

Identificate in modo rapido e intelligente le minacce presenti nei dati e nelle macchine virtuali protette e mettete in quarantena le risorse interessate, come file, oggetti o immagini di macchine virtuali, per evitare una reinfezione al momento del ripristino.

Combattere gli attacchi moderni con il rilevamento basato sull'intelligenza artificiale

Identificare rapidamente minacce come malware, crittografia dei file e minacce zero-day o polimorfiche presenti nei dati e nelle macchine virtuali protette. Mettete in quarantena i dati o le macchine virtuali interessate per evitare una reinfezione al momento del ripristino.

Caccia intelligente alle minacce

Integrate gli strumenti di sicurezza esistenti e le vostre informazioni sulle minacce, gli hash dei file o le regole personalizzate con la tecnologia di rilevamento cloud di commvault per rilevare in modo intelligente le minacce nei vostri dati protetti.

Rilevare le anomalie comportamentali

Rilevare i comportamenti insoliti degli utenti, come gli spostamenti impossibili, e correlare le anomalie tra gli strumenti di sicurezza per un'analisi completa delle minacce.

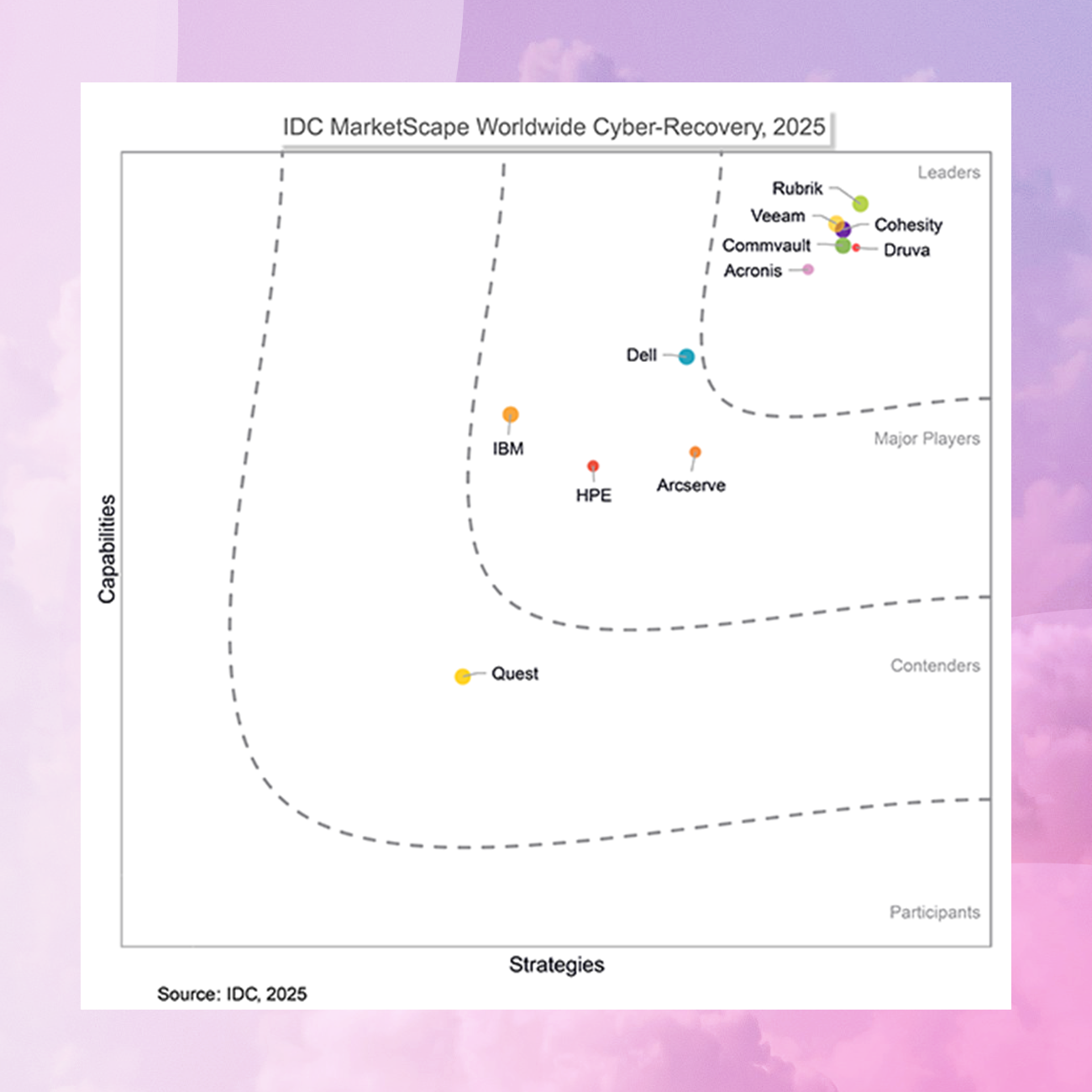

Report dell'analista

IDC MarketScape: Valutazione dei fornitori per il Cyber-Recovery 2025 a livello mondiale

Commvault è stata premiata per i suoi punti di forza nell'architettura di cyber recovery, nell'ampiezza dei workload e delle platform , nell'integrazione dell'ecosistema di sicurezza e nella formazione dedicata alla cyber-resilienza.

Il nostro raggio d'azione

Supportiamo oltre 100.000 aziende

CARTA BIANCA

5 modi in cui Commvault sta cambiando il gioco della resilienza informatica

Esplorate i cinque modi principali in cui Commvault Cloud consente alle organizzazioni di diventare più resilienti dal punto di vista informatico, di mantenere l'eccellenza operativa e di essere un'azienda continua.

Cyber Recovery 101: la guida per costruire un'azienda resiliente Cloud

La resa dei conti della resilienza informatica

Dalla scoperta al ripristino: La soluzione completa per la resilienza informatica in pochi minuti

Domande frequenti

Perché ho bisogno di soluzioni di backup e ripristino dedicate in un'epoca di strumenti cloud?

L'azienda deve essere certa che i suoi dati siano prontamente disponibili in tutto l'ambiente, sia esso on-premise, nel cloud, in più cloud o in ambienti ibridi. Si tratta di disponibilità e di evitare costosi scenari di perdita di dati.

- Le soluzioni puntuali hanno una protezione limitata e creano silos di dati

- Spesso, con l'evoluzione dell'infrastruttura dei dati, sono necessarie ulteriori soluzioni puntuali, che creano silos di dati ancora più segregati.

- La segregazione dei dati comporta inefficienze, cicli go-to-market più lunghi e maggiori costi di archiviazione.

- Un accesso, una protezione e un ripristino dei dati rapidi, completi ed economici sono fondamentali per la pianificazione e il funzionamento dell'azienda.

- Una copia dei vostri dati dovrebbe essere archiviata al di fuori del vostro account cloud (air-gapped), o anche in un cloud diverso.

Come posso proteggere i miei dati da ransomware, corruzione o cancellazione accidentale?

Commvault Cloud si basa su un framework zero-trust, in cui i dati sono air-gapped e isolati dagli ambienti di origine. In altre parole, Commvault Cloud archivia le copie di backup in un dominio di sicurezza separato. Ciò significa che gli eventi di perdita dei dati che colpiscono i dati di produzione (come un errore dell'utente o un attacco interno) non possono colpire anche le copie di backup. Grazie a opzioni di ripristino rapide e flessibili, è possibile ripristinare rapidamente i dati persi o compromessi.

In che modo il disaster recovery è diverso dal cyber recovery?

Il cyber recovery e il disaster recovery mirano entrambi a ripristinare l'operatività dopo un'interruzione, ma si differenziano per l'attenzione e l'approccio. Il disaster recovery ripristina i sistemi dopo eventi come disastri naturali, interruzioni o guasti hardware, enfatizzando la rapidità e la disponibilità attraverso ambienti di mirroring o replica.

Il cyber recovery, invece, si concentra sul ripristino di dati puliti e non compromessi dopo attacchi informatici come il ransomware, utilizzando uno storage isolato e immutabile (come uno storage air-gapped). Mentre il disaster recovery è tipicamente gestito dai team IT per riprendere rapidamente le normali operazioni, il cyber recovery coinvolge sia i team IT che quelli di sicurezza per convalidare, analizzare e recuperare in modo sicuro i dati affidabili.

Perché è importante considerare l'implementazione di funzionalità di "immutabilità" per i dati di backup?

L'implementazione di funzionalità di immutabilità aiuta a mantenere i dati al sicuro da modifiche non autorizzate. Nel contesto degli attacchi ransomware, in cui gli aggressori tentano spesso di crittografare o eliminare i backup per costringere le organizzazioni a pagare un riscatto, questo garantisce che i dati di backup non vengano toccati.

Inizia

Provate Commvault Cloud oggi stesso

Cyber resilienza per l'impresa cloud-first, con il primo platform costruito per consentire un business continuo.