Mantieni puliti i dati di backup

Recupera e ripristina rapidamente i dati puliti ed evita la reinfezione dei file mettendo automaticamente in quarantena i dati sospetti o compromessi.

Video dimostrativo

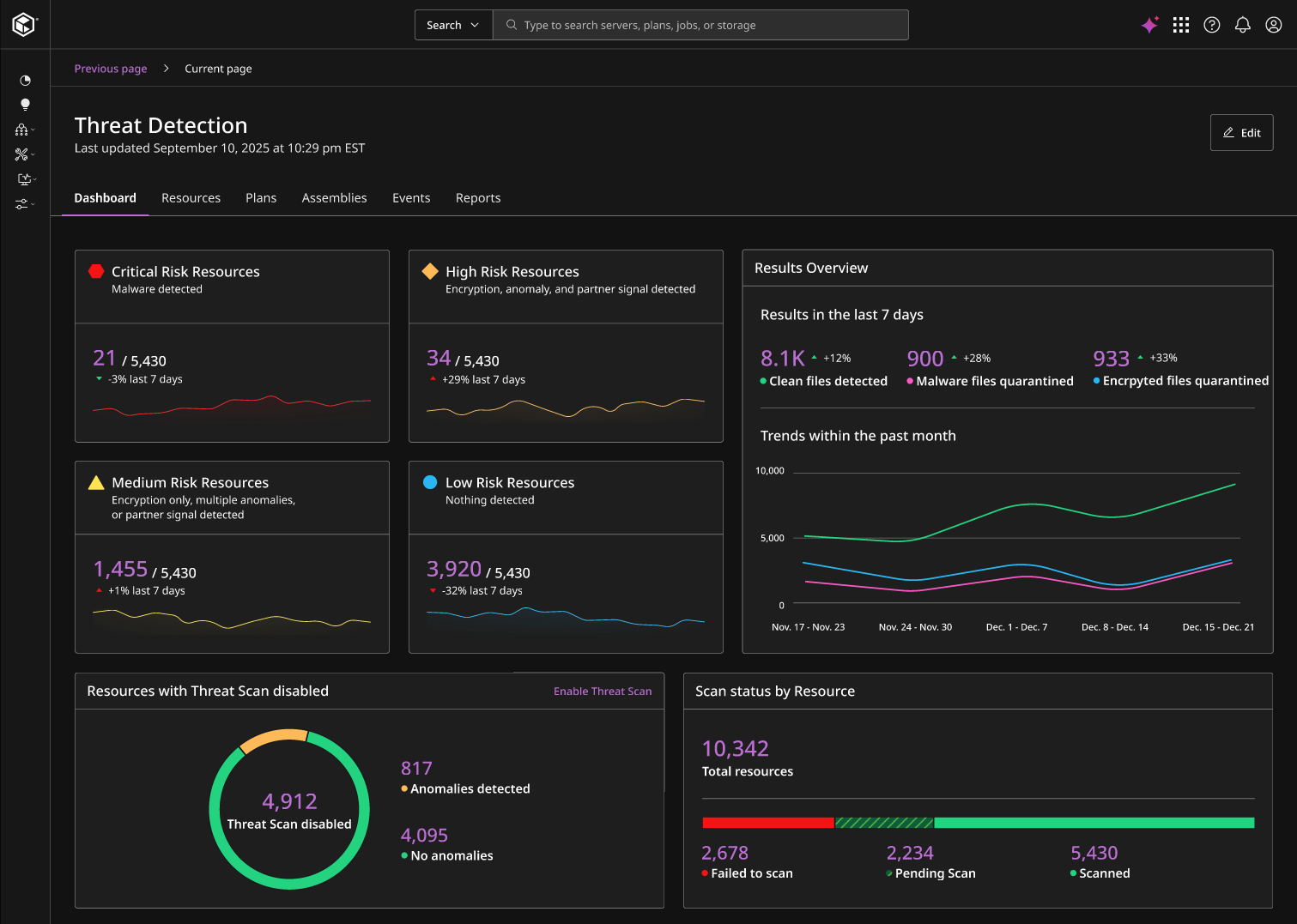

Commvault® Cloud Threat Scan

Scoprite come Commvault Cloud Threat Scan analizza automaticamente i file di backup alla ricerca di malware, rileva le anomalie dei dati e consente un ripristino rapido e pulito.

Come lo facciamo

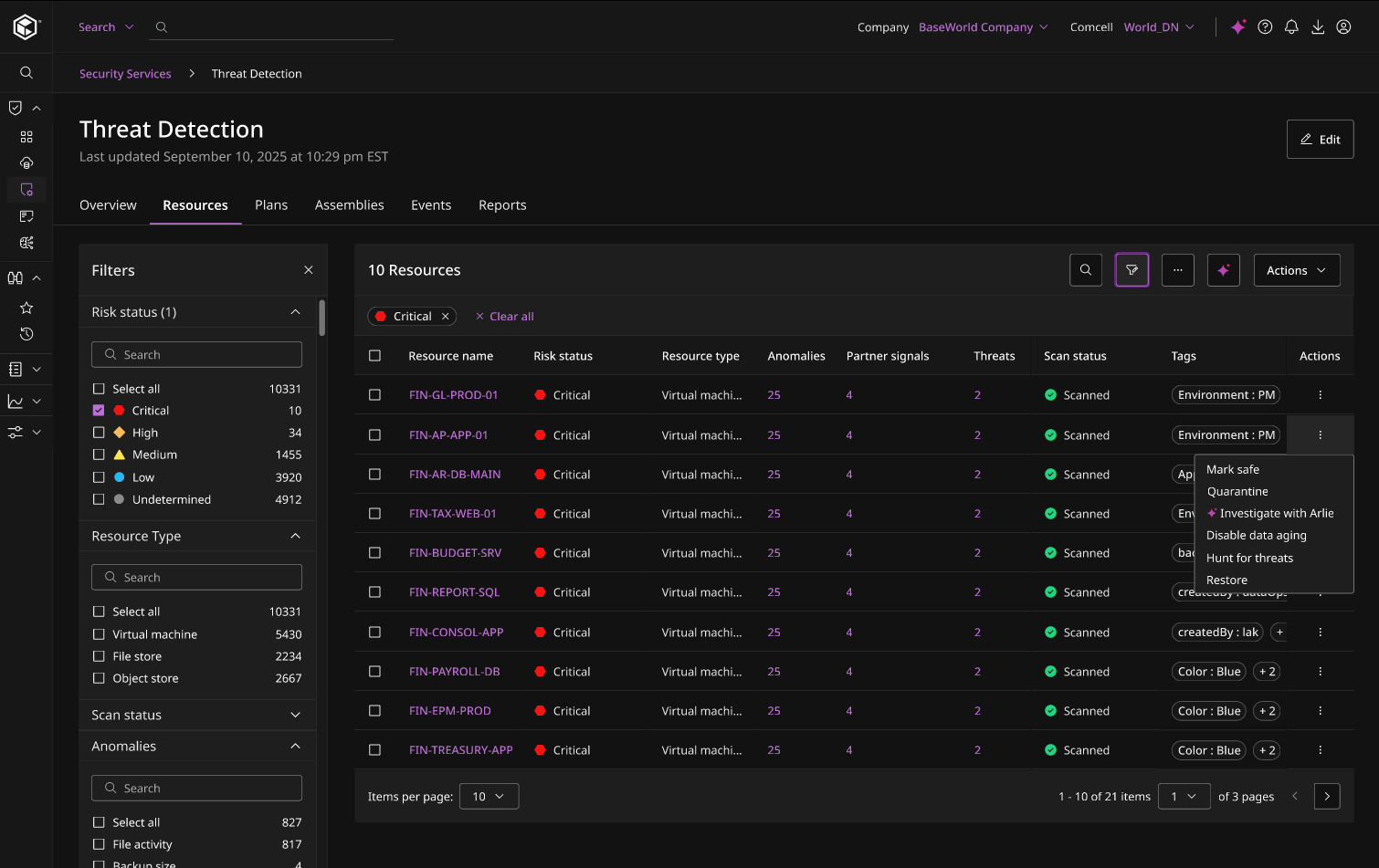

Scansione abilitata dall'intelligenza artificiale per rilevare e bloccare le minacce

Il monitoraggio attivo dei backup, con la messa in quarantena automatica dei dati infetti o sospetti, offre la certezza di poter recuperare rapidamente i dati puliti.

Quarantena intelligente

I file infetti vengono automaticamente messi in quarantena dal contenuto del backup e saltati durante il ripristino.

Analisi dei file a più livelli

La nostra scansione sicura utilizza un motore malware integrato basato su firme, algoritmi e confronti di file per identificare, etichettare e mettere in quarantena le minacce trovate nei backup.

IA avanzata integrata

Sfruttate oltre 100 milioni di indicatori di threat intelligence per identificare rapidamente le nuove minacce.

Integrazione di SIEM e SOAR

Gli avvisi si integrano con gli strumenti operativi di sicurezza esistenti, come le piattaforme SIEM e SOAR, per avviare le indagini con un contesto aggiuntivo.

Minacce sconosciute, fermate

Individua le minacce informatiche polimorfiche e mutaforma di nuova generazione.

Una precisione mai vista prima

Individua le minacce con maggiore precisione e riduce i falsi positivi.

CARATTERISTICHE DELLA SCANSIONE DELLE MINACCE

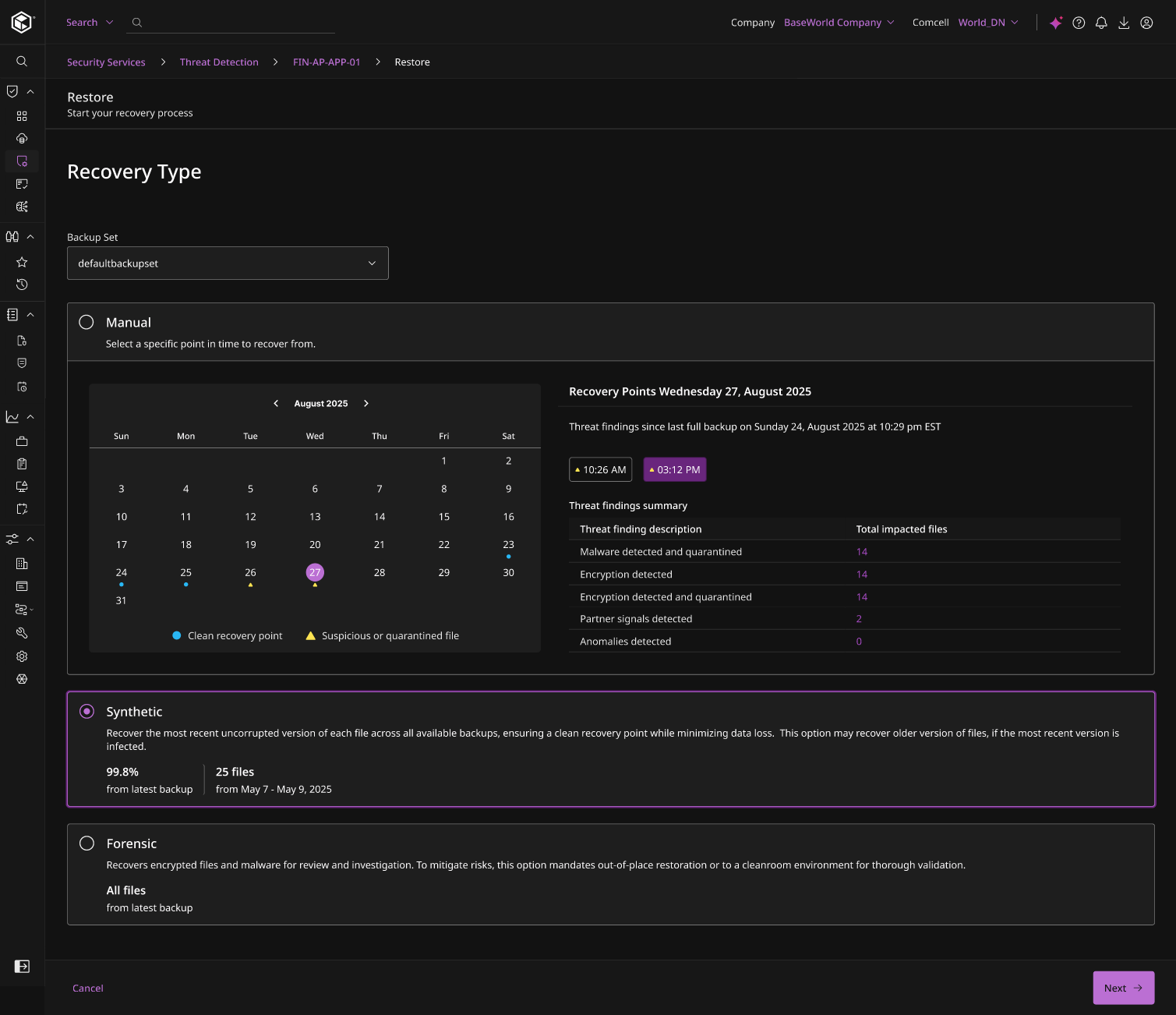

Recupero e ripristino automatico dei dati puliti

Individuare e isolare i contenuti di backup compromessi, come file crittografati, macchine virtuali infettate da malware macchine virtualio quelli con modifiche significative.

IDENTIFICARE I BACKUP ERRATI

Scoprite le minacce presenti nei file di backup

Punto backup compromessos e automatizzare rispostacon la crittografia guidata dall'intelligenza artificiale crittografiazione rilevamentoe malware rilevamento di malware , o file con modifiche significative.

RECUPERARE I DATI PULITI

Prevenire la reinfezione durante i processi di recupero

Identificazione e assemblaggio automatici dell'ultima versione buona conosciuta dei vostri dati, conservando, isolando e mettendo in quarantena i dati non validi per le indagini forensi.

DATI DI RECUPERO DEL TEST

Cercare le minacce e convalidare il ripristino prima di andare in onda

Individuare minacce zero-day e mai viste prima e testate i vostri dati di ripristino in un isolato Camera Biancas prima di eseguire il ripristino nei siti di produzione.

Report dell'analista

IDC MarketScape: Valutazione dei fornitori per il Cyber-Recovery 2025 a livello mondiale

Commvault è stata premiata per i suoi punti di forza nell'architettura di cyber recovery, nell'ampiezza dei workload e delle platform , nell'integrazione dell'ecosistema di sicurezza e nella formazione dedicata alla cyber-resilienza.

Il nostro raggio d'azione

Supportiamo oltre 100.000 aziende

Scheda tecnica

Threat Scan scheda tecnica

Consente il recupero rapido e pulito dei dati analizzando i file di backup per trovare i dati danneggiati e crittografati.

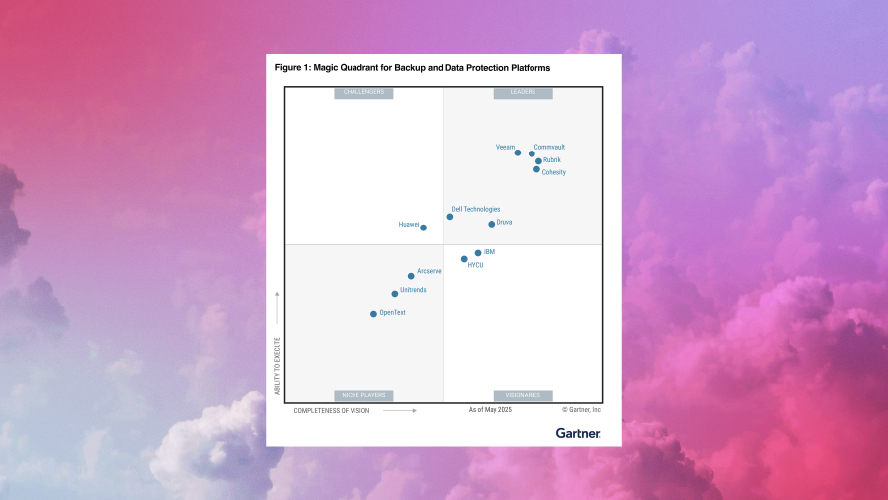

Protezione dalle minacce informatiche con resilienza e ripristino

Gartner® Magic Quadrant™

I clienti parlano del rafforzamento del rilevamento delle minacce

Domande frequenti

In che modo Threat Scan impedisce il ripristino dei file?

Threat Scan analizza i file durante il processo diprocesso di backupalla ricerca di firme di malware, eventi/modifiche di crittografia o anche modifiche sospette nel tempo (se il file è già stato sottoposto a backup in precedenza). Se un file presenta caratteristiche sospette, viene in quarantena e ne viene impedito il ripristino durante un processo di recupero in produzione.

Conservate una copia dei file sospetti o compromessi?

Si. Mentre noi identificare Punti puliti in modo da poter rapidamente ripristinare solo dati puliti e validi in ambienti attiviInoltre, conserviamo una copia del file sospetto, in modo che il vostro team di risposta agli incidenti o di analisi forense possa analizzarlo. in un'istanza isolata e determinare l'origine o gli effetti desiderati dall'attore della minaccia.

Perché Threat Scan è più preciso del nostro attuale rilevamento delle minacce basato sulle firme?

Per proteggere veramente i dati, non bastano le firme statiche. Threat Scan di Commvault combina i metodi tradizionali con l'euristica avanzata e l'analisi comportamentale, la potenza dell'IA AI e dell'apprendimento automatico, e la correlazione della telemetria, oltre alle integrazioni con le principali soluzioni di sicurezza. Questo approccio stratificato aiuta a rilevare minacce sia note che sconosciute, esporre malware nascosto o offuscato e superfici Punti puliti per consentirvi di di recuperare pulito dei dati, in modo rapido e veloce.ata, velocemente.

Come si integra Threat Scan con le tecnologie di sicurezza?

Threat Scan può inviare avvisi di anomalie o di rilevamento di malware direttamente agli strumenti SIEM o SOAR, come Splunk, Palo Alto Networks XSOAR o Microsoft Sentinel, consentendo ai team SecOps di ricevere avvisi che qualcosa potrebbe essere sbagliato. Possiamo anche consegnare i file sospetti direttamente a un sistema Sandbox per un'ulteriore analisi o detonazione.

Inoltre, Le organizzazioni possono creare una sinergia tra i team IT e di sicurezza integrando i segnali da parte di principali strumenti di sicurezza strumenti di sicurezza all'interno del cruscotto Commvault Cloud Threat Detection and Response e unificare la visibilità per unarisposta accelerata agli incidenti.

Sei pronto per iniziare?

Prova Commvault® Cloud Threat Scan

Richiedete una demo oggi stesso.