Backup-Daten sauber halten

Stellen Sie saubere Daten schnell wieder her und vermeiden Sie eine erneute Infektion von Dateien, indem Sie verdächtige oder gefährdete Daten automatisch unter Quarantäne stellen.

Demo-Video

Commvault®. Cloud Threat Scan

Sehen Sie, wie Commvault Cloud Threat Scan Backup-Dateien automatisch auf Malware scannt, Datenanomalien erkennt und eine schnelle, saubere Wiederherstellung ermöglicht.

Wie wir das machen

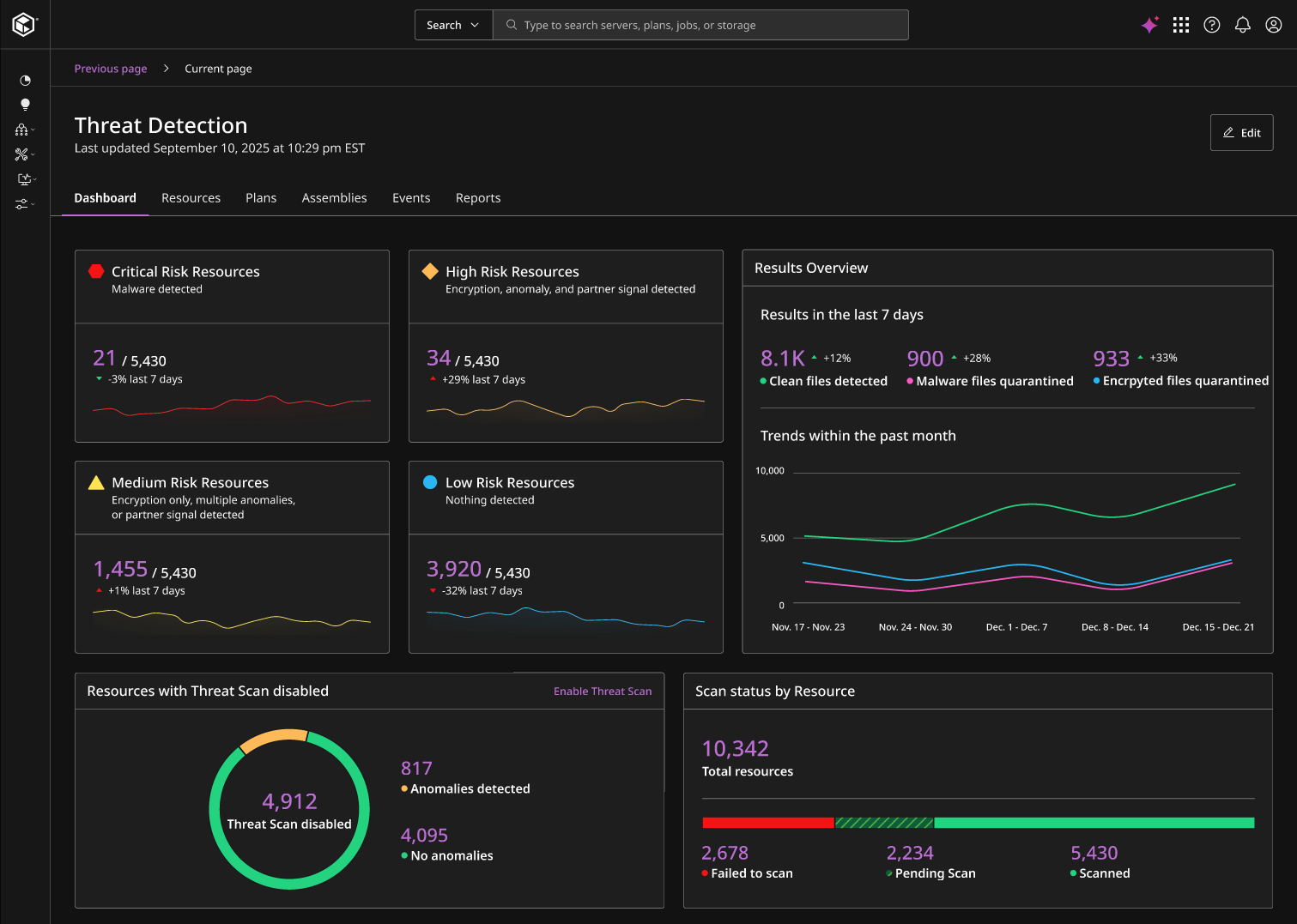

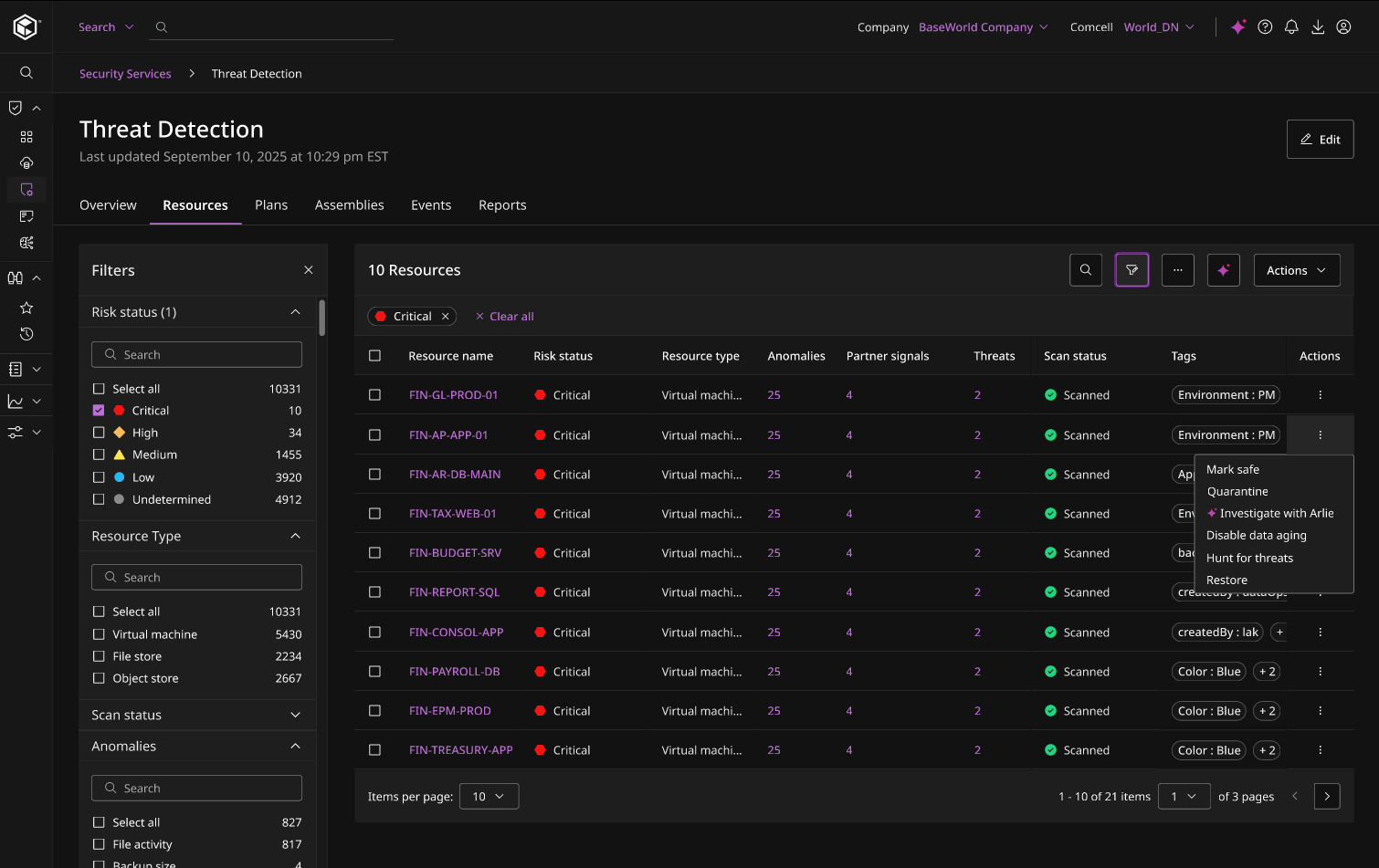

KI-gestütztes Scannen zum Erkennen und Stoppen von Bedrohungen

Die aktive Überwachung von Backups mit automatischer Quarantäne von infizierten oder verdächtigen Daten gibt Ihnen die Sicherheit, dass Sie saubere Daten schnell wiederherstellen können.

Intelligente Quarantäne

Infizierte Dateien werden automatisch aus dem Backup-Inhalt isoliert und bei der Wiederherstellung übersprungen.

Mehrschichtige Dateianalyse

Unser sicheres Scanning nutzt eine integrierte, signaturbasierte Malware-Engine, Algorithmen und Dateivergleiche, um in Backups gefundene Bedrohungen zu identifizieren, zu kennzeichnen und unter Quarantäne zu stellen.

Erweiterte AI eingebaut

Nutzen Sie mehr als 100 Millionen Bedrohungsindikatoren, um neue Bedrohungen schnell zu erkennen.

SIEM- und SOAR-Integration

Die Warnmeldungen lassen sich in vorhandene Sicherheitstools wie SIEM- und SOAR-Plattformen integrieren, um Untersuchungen mit zusätzlichem Kontext zu starten.

Unbekannte Bedrohungen, gestoppt

Erkennen Sie polymorphe und umgestaltende Malware der nächsten Generation.

Eine Genauigkeit, die Sie noch nie gesehen haben

Finden Sie Bedrohungen mit größerer Genauigkeit und reduzieren Sie Fehlalarme.

FUNKTIONEN DER BEDROHUNGSPRÜFUNG

Automatisch saubere Daten wiederherstellen und wiederherstellen

Lokalisieren und isolieren Sie gefährdete Backup-Inhalte wie verschlüsselte Dateien, mit Malware infizierte virtuelle Maschinenoder solche mit signifikanten Änderungen.

FEHLERHAFTE BACKUPS ZU IDENTIFIZIEREN

Entdecken Sie Bedrohungen, die in gesicherten Dateien leben

Spot kompromittiertes Backups und automatisieren Reaktions mit KI-gesteuerter verschlüsselnVerschlüsselung Erkennungund Malware Erkennung , oder Dateien mit signifikanten Änderungen.

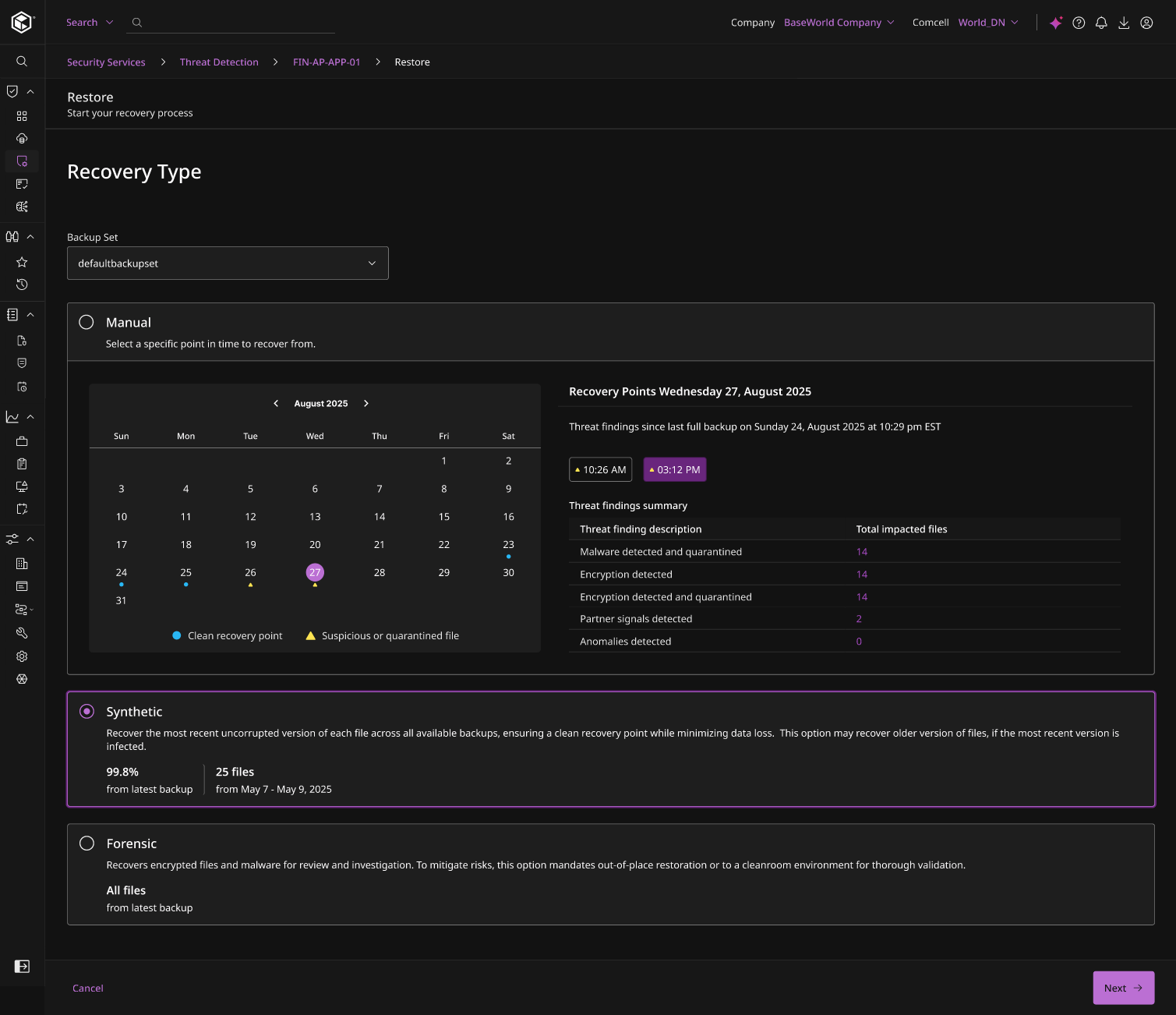

SAUBERE DATEN WIEDERHERSTELLEN

Verhinderung von Reinfektionen während des Wiederherstellungsprozesses

Automatische Identifizierung und Zusammenführung der letzten bekannten guten Version Ihrer Daten bei gleichzeitiger Aufbewahrung, Isolierung und Quarantäne schlechter Daten für forensische Untersuchungen.

TESTWIEDERHERSTELLUNGSDATEN

Suchen Sie nach Bedrohungen und überprüfen Sie Ihre Wiederherstellung, bevor Sie in Betrieb gehen

Finden Sie Zero-Day- und noch nie dagewesene Bedrohungen und testen Sie Ihre Wiederherstellungsdaten in einem isolierten Reinraums bevor Sie die Daten in der Produktionsumgebung wiederherstellen.

Analystenbericht

IDC MarketScape: Weltweite Cyber-Recovery 2025 - Anbieterbewertung

Commvault wurde für seine Stärken in den Bereichen Cyber-Recovery-Architektur, Workload- und platform , Integration des Sicherheits-Ökosystems und spezielle Schulungen zur Cyber-Resilienz ausgezeichnet.

Unsere Reichweite

Wir unterstützen mehr als 100.000 Unternehmen

Datenblatt

Threat Scan datenblatt

Ermöglicht eine schnelle und saubere Datenwiederherstellung durch Analyse von Sicherungsdateien, um beschädigte und verschlüsselte Daten zu finden.

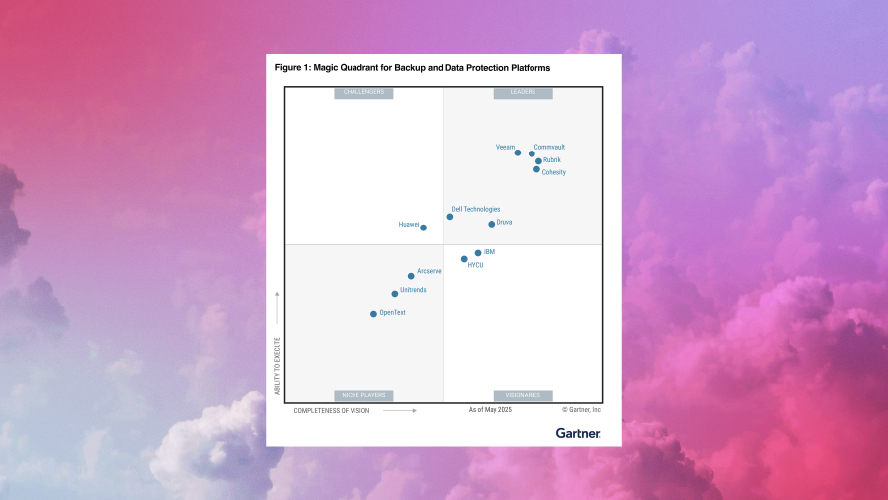

Schutz vor Cyberbedrohungen mit Widerstandsfähigkeit und Wiederherstellung

Gartner® Magic Quadrant™

Kunden sprechen über die Stärkung der Bedrohungserkennung

Häufig gestellte Fragen

Wie verhindert Threat Scan , dass Dateien wiederhergestellt werden?

Threat Scan analysiert die Dateien während des BackupsBackup-Prozess. auf Malware-Signaturen, Verschlüsselungsereignisse/-änderungen oder sogar verdächtige Änderungen im Laufe der Zeit (wenn die Datei bereits zuvor gesichert wurde). Wenn eine Datei aufweist verdächtige Merkmale aufweist, wird sie unter Quarantäne gestellt und kann während eines Wiederherstellungsprozesses nicht wiederhergestellt werden in der Produktion.

Bewahren Sie eine Kopie der verdächtigen oder gefährdeten Dateien auf?

Ja. Während wir identifizieren Cleanpoints so können Sie schnell wiederherstellen nur saubere, gute Daten in Live-Umgebungen wiederherstellen könnenWir bewahren auch eine Kopie der verdächtigen Datei auf, so dass Ihr Reaktionsteam oder Ihr Forensikteam sie analysieren kann. unter einer isolierten Instanz und bestimmen Herkunft oder die gewünschten Auswirkungen des Bedrohungsakteurs zu ermitteln.

Warum ist Threat Scan genauer als unsere bisherige signaturbasierte Bedrohungserkennung?

Um Ihre Daten wirklich zu schützen, brauchen Sie mehr als statische Signaturen. Commvaults Threat Scan kombiniert traditionelle Methoden mit fortschrittlicher Heuristik und Verhaltensanalyse, der Leistung von KI und maschinellem Lernen, und Telemetrie-Korrelation - plus Integrationen mit führenden Sicherheitslösungen. Dieser mehrschichtige Ansatz hilft Ihnen sowohl bekannte als auch unbekannte Bedrohungen zu erkennen, versteckte oder verschleierte Malware zu entlarven und macht sichtbar. Cleanpoints um Ihnen zu ermöglichen wiederherzustellen saubere data, schnell.

Wie lässt sich Threat Scan mit Sicherheitstechnologien integrieren?

Threat Scan kann Warnmeldungen zu Anomalien oder Malware-Erkennung direkt an Ihre SIEM- oder SOAR-Tools wie Splunk, Palo Alto Networks XSOAR oder Microsoft Sentinel senden, so dass SecOps-Teams Warnungen erhalten, dass etwas nicht in Ordnung sein könnte. Wir können verdächtige Dateien auch direkt an ein Sandbox-System zur weiteren Analyse oder Entschärfung weiterleiten.

Weiter, Unternehmen können eine Synergie zwischen IT- und Sicherheitsteams schaffen, indem sie die Signale von führenden Sicherheits Sicherheits-Tools in das Commvault Cloud Threat Detection and Response Dashboard und eine einheitliche Sichtbarkeit für einebeschleunigte Reaktion auf Vorfälle.

Sind Sie bereit, loszulegen?

Commvault® erleben Cloud Threat Scan

Fordern Sie noch heute eine Demo an.